Un bruit de ventilateurs anormal dans mon salon m’a mis la puce à l’oreille.

Quelques commandes plus tard, je découvrais que mon serveur serveur était utilisé pour miner de la cryptomonnaie via xmrig, lancé depuis un conteneur Docker compromis.

Voici le récit de cette petite enquête.

Catégorie : Sécurité

Protéger son domaine avec SPF, DKIM et DMARC

Temps de lecture estimé: 3 minutes

Il y a quelques années, j’ai configuré mon domaine personnel anthony-jacob.com avec Microsoft 365 pour gérer mes adresses email. Classique : enregistrement MX pointant vers les serveurs Microsoft, quelques SPF basiques, et ça fonctionnait. Les mails arrivaient, étaient bien délivrés (en tout cas, pas de problèmes de délivrabilité constaté), pas de retour d’erreur. Bref, une configuration « qui marche » — du moins en apparence.

Installer une stack ELK (ElasticSearch / Logstash / Kibana) et Elastic Agent avec Docker

Temps de lecture estimé: 11 minutes

Ça fait maintenant quelques années que j’en parle, mais je ne m’étais pas encore penché dessus. Je commence à avoir plusieurs systèmes qui tournent à la maison avec plusieurs VM et plusieurs containers Docker (même si ça a un peu évolué depuis, tu trouveras un rappel sur mon infra et l’organisation de mes containers Docker). Ça fait pas mal d’accès à gérer et surtout pas mal de fichiers de log.

Aujourd’hui, nous allons voir comment installer une stack ELK avec Docker pour centraliser les logs de mes machines et pouvoir les parcourir et les analyser plus facilement.

Cet article est en majorité basé sur la documentation d’installation officielle d’ElasticSearch.

Continuer la lecture de Installer une stack ELK (ElasticSearch / Logstash / Kibana) et Elastic Agent avec DockerRenouvellement automatique d’un certificat Let’s Encrypt DNS Challenge et Nas Synology DSM

Temps de lecture estimé: 4 minutes

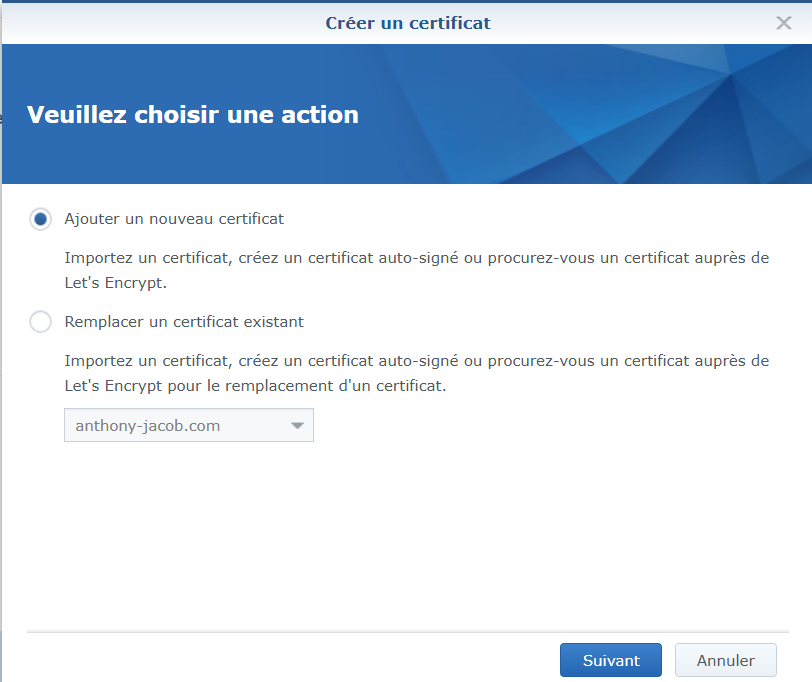

Vu que je m’y suis attelé récemment pour mon homelab VMware ESXi, je me penche maintenant sur le renouvellement automatique des certificats de mon NAS Synology.

Comme il est derrière un reverse proxy, il m’est impossible d’utiliser la fonction intégrée de renouvellement automatique des certificats par Let’s Encrypt, puisqu’elle utilise le challenge HTTP-01.

Donc, jusqu’à présent, le renouvellement automatique se faisait sur un autre serveur, et je changeais le certificat manuellement tous les 90 jours.

Dans cet article, je détaille comment j’ai mis en place le renouvellement automatique au travers du challenge DNS-01 de Let’s Encrypt.

Continuer la lecture de Renouvellement automatique d’un certificat Let’s Encrypt DNS Challenge et Nas Synology DSMComment utiliser l’API d’OVH avec Postman

Temps de lecture estimé: 5 minutes

Salut !!

j’avais déjà utilisé l’api d’OVH pour créer un Token pour manipuler mes zones DNS dans le cadre de la mise en place d’un certificat SSL Wildcard Let’s Encrypt.

Récemment, j’ai aussi mis en place le renouvellement automatique d’un certificat Let’s Encrypt pour mon homelab VMware ESXi.

puis je me suis dis que j’allais m’occuper de mon NAS Synology pour lequel je remplace manuellement le certificat tous les 90 jours (Je prépare un article pour la mise en place d’un renouvellement automatique)

En tâtonnant sur cette mise en place, j’ai créé quelques Tokens d’accès pour mes tests. maintenant qu’ils sont créés, je ne trouvais pas de moyen de les lister ou les supprimer.

Après quelques recherches, je suis tombé sur des articles de ce genre (sans réponse)

- https://community.ovhcloud.com/community/fr/api-lister-les-tokens-crees-sur-un-compte-ovh?id=community_question&sys_id=edb5b10c9d5e4e901e11a21128f2cf25

- https://linuxfr.org/forums/general-general/posts/suppression-application-api-ovh

Donc je me suis dit que je n’étais pas le seul

Après, la réponse n’était pas forcement très loin non plus

dans cet article je vais reprendre quelques bases sur l’API OVH en m’inspirant du guide ci-dessus et expliquer comment configurer Postman pour appeler directement l’API OVH.

Continuer la lecture de Comment utiliser l’API d’OVH avec Postman